Cuando un usuario se adentra en una página web, no solo accede a contenido. En el transcurso de unos pocos milisegundos, proporciona un detallado retrato técnico de su dispositivo, su entorno y su estilo de navegación. Este intercambio de información ocurre incluso sin aceptar cookies, sin iniciar sesión, y muchas veces, aún bajo el pretendido anonimato del modo incógnito.

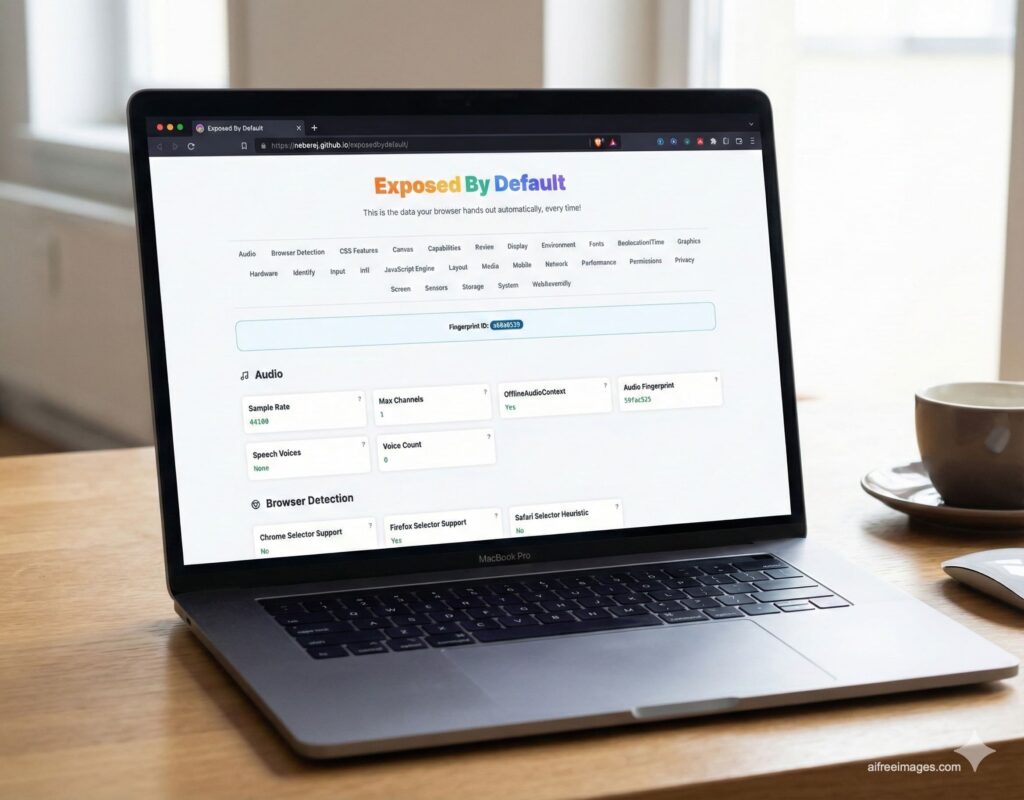

Una reciente demostración de código abierto, titulada «Exposed by Default», ilustra de manera impactante este fenómeno. Con solo acceder a esta herramienta, los usuarios pueden observar cómo desfilan decenas de parámetros que el navegador expone de manera automática. Lo que resulta es una suerte de huella digital casi única, capaz de distinguir un dispositivo entre millones, proporcionando un recurso valioso para sistemas publicitarios, herramientas de analítica avanzada, o incluso creación de perfiles de riesgo.

Durante años, el debate sobre privacidad se ha centrado en las cookies de terceros. Sin embargo, el sector publicitario y las grandes plataformas ahora emplean un enfoque más sofisticado: el browser fingerprinting. Este método, más allá de almacenar un identificador en el dispositivo, mide cómo es el navegador y su entorno, recolectando información tan variada como el modelo y arquitectura del CPU, la resolución de pantalla, las tipografías instaladas, la zona horaria, capacidades multimedia, y hasta el estado de los permisos de ciertas funciones del dispositivo.

Cada dato recolectado podría parecer inofensivo de forma aislada, pero, al combinarse, forman un perfil de información tan específico que resulta extremadamente improbable que existan dos dispositivos idénticos. Este fingerprint se convierte en una especie de DNI técnico que perdura, incluso si el usuario «limpia» su navegador.

El proyecto «Exposed by Default» actúa como un espejo, exponiendo de manera transparente la información que cualquier otra página podría recopilar en segundo plano. La demo no guarda ni envía datos a servidores externos; su propósito es educar y mostrar al usuario qué datos son revelados sin su conocimiento.

La utilidad de esta información va mucho más allá de la publicidad. Además de permitir una segmentación ultra precisa para campañas publicitarias, el fingerprinting se emplea en la creación de perfiles de comportamiento y en sistemas de scoring para evaluar riesgos en instituciones financieras. También es un recurso en el control de acceso y la gestión de cuentas, ya que permite detectar usos indebidos o compartición de cuentas que incumplen políticas de servicio. Incluso en áreas como la moderación de contenido y el cumplimiento regulatorio, esta técnica es clave para aplicar restricciones geográficas o por edad.

El valor económico que tiene esta información es tangible y significativo. Sin necesidad de conocer el nombre real del usuario, las plataformas pueden utilizar esta información como base para sistemas de subasta en tiempo real o para las Customer Data Platforms.

Frente a esta realidad, los usuarios pueden experimentar una comprensible sensación de indefensión. Aunque existen herramientas para mitigar la exposición, como navegadores con protección anti-huella, bloqueadores de scripts, o tácticas de personalización reducida, el fingerprinting no desaparece. Solo se puede dificultar, pero no eliminar completamente.

Finalmente, el problema del fingerprinting no es solo técnico, sino también político. Se sitúa en medio de la economía digital como una capa esencial y en constante crecimiento. La demo «Exposed by Default» llama a la reflexión: cada pestaña que abrimos genera información que terceros pueden monetizar. Esto plantea un reto para legisladores y reguladores, sobre si las actuales medidas de privacidad, como los avisos de cookies, son suficientes cuando lo más delicado va más allá de lo que estos cubren.