Quince años después del ataque digital a la planta nuclear de Natanz, la operación Stuxnet sigue siendo un hito en la historia de la ciberguerra, demostrando que los conflictos del siglo XXI pueden librarse sin disparar una sola bala.

Recientemente, el primer ministro israelí Benjamin Netanyahu confirmó el bombardeo de la instalación de enriquecimiento de uranio en Natanz, reviviendo el recuerdo de Stuxnet, una operación encubierta que cambió las reglas del juego geopolítico. En pleno auge del programa nuclear iraní, este sofisticado malware penetró las defensas digitales del centro nuclear, no para espiar, sino para sabotear físicamente.

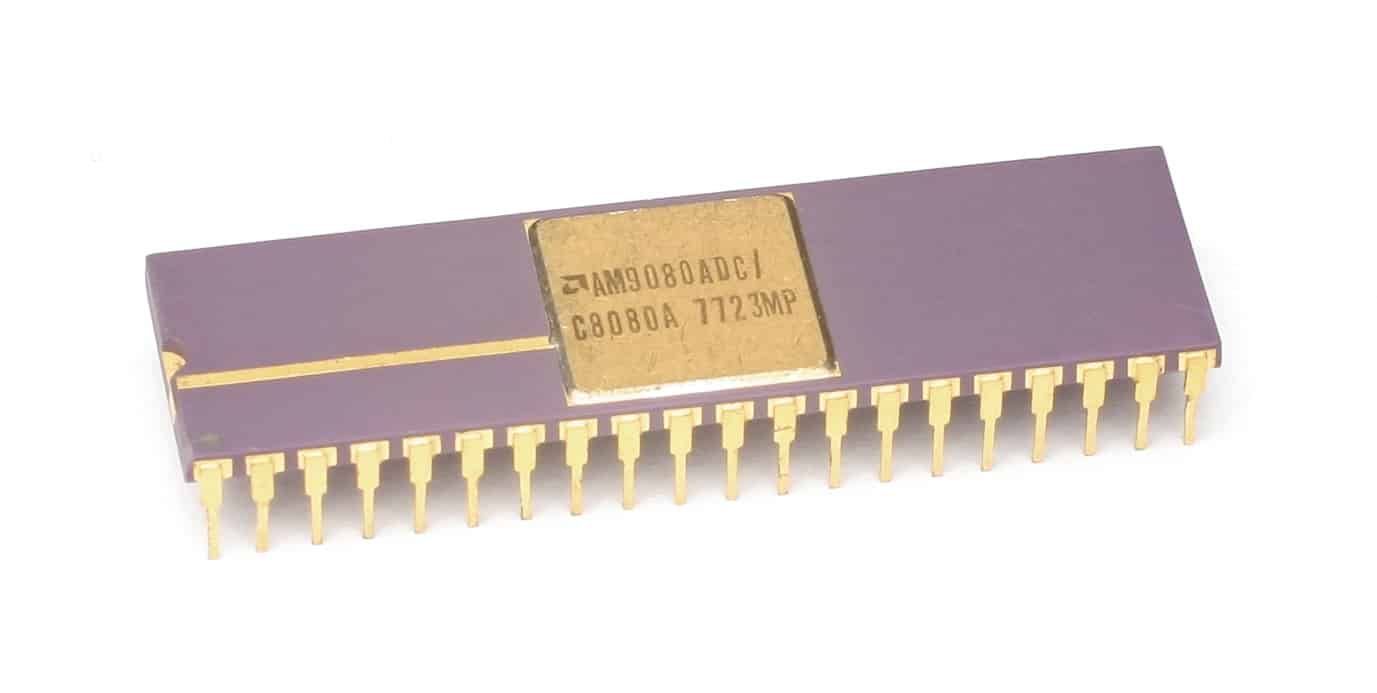

Descubierto en 2010 por una pequeña empresa de ciberseguridad bielorrusa, Stuxnet se remonta al menos a 2005. Este gusano informático, de unos 500 kilobytes, se infiltró en computadoras con sistema operativo Windows, buscando específicamente el software Siemens Step7 para controlar PLCs. Una vez dentro, alteraba las centrifugadoras utilizadas para enriquecer uranio, causando fallos mecánicos sin ser detectado.

El ataque desconcertó a la industria de la ciberseguridad por su complejidad. Utilizó cuatro vulnerabilidades zero-day y firmó sus componentes con certificados digitales legítimos robados. Empleando estos métodos, manipuló las frecuencias de las centrifugadoras, provocando daños físicos.

Según el New York Times, Stuxnet fue producto de la operación conjunta «Operation Olympic Games» entre Estados Unidos e Israel. La base nuclear israelí de Dimona sirvió de banco de pruebas gracias a los modelos de centrifugadoras IR-1 similares a los de Irán. Aunque el gusano escapó de su objetivo inicial, afectando a empresas como Chevron, se consideró un éxito parcial al dejar inoperativas entre 900 y 1.000 centrifugadoras según ISIS.

El legado de Stuxnet fue el comienzo de una carrera armamentística digital. Malware como Duqu, Flame y Gauss han seguido el precedente, especializándose en espionaje sofisticado. Estos desarrollos han implicado a equipos de especialistas trabajando durante años con acceso a información de inteligencia de alto nivel.

Aunque EE. UU. e Israel no han confirmado su autoría, la naturaleza del virus sugiere una intención militar bien calibrada. La posibilidad de que su código se use para desarrollar nuevas amenazas subraya su peligroso legado.

La eficacia de Stuxnet en frenar el programa nuclear iraní es objeto de debate. A pesar de un posible retraso en la producción de uranio, Irán ha mejorado sus capacidades en ciberdefensa, lanzando operaciones como Operation Ababil contra bancos estadounidenses. Otros países también han sido blanco de intentos similares.

Desde el descubrimiento de Stuxnet, ha habido un impulso en el desarrollo de unidades de ciberseguridad en todo el mundo. La Agencia de Seguridad de Infraestructuras y Ciberseguridad de EE. UU. (CISA) y el Comando Cibernético de las Fuerzas Armadas permanecen vigilantes. Sin embargo, muchas empresas todavía operan con sistemas vulnerables.

Stuxnet plantea cuestiones éticas sobre el uso de ciberarmas. ¿Puede un ataque digital desencadenar un conflicto físico? En el futuro, el desafío será no solo prevenir la aparición de otro Stuxnet, sino prepararse para las consecuencias si ocurre.

En la era digital, las guerras no comienzan con disparos. Comienzan con un clic.